当前课程知识点:计算机网络工程实践 > 9 防火墙技术 > 9.4 防火墙配置示例 > 9.4-2 防火墙配置示例2

9.4 防火墙配置示例2

2、 USG5000 UTM防火墙融合UTM安全策略配置

华为USG5000 UTM防火采用的是融合UTM安全策略,可以直接定义条件和动作,而无需使用访问控制列表技术,融合UTM安全策略有条件、动作和UTM策略组成,在安全策略的条件中出现了服务集(Service-set)的概念,代替了协议和端口。

注意:USG5000 UTM防火墙的G0/0/0接口为管理接口,默认IP地址为192.168.0.1/24。通过web访问使用用户名admin,密码为Admin@123。

1)拓扑图及配置要求

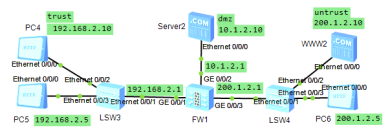

采用如图所示网络拓扑图,内部网络通过防火墙(FW1)保护Trust区域网络安全。其中FW1为USG5000 UTM防火墙。假定拓扑图中各设备名称以及设备各接口的IP地址已经配置,设备名称和接口IP地址如图所示。

图 USG5000 UTM防火墙功能配置示例

通过USG5000 UTM防火墙功能配置,达到以下安全目标。

(1)使PC4和PC5能够访问DMZ区域服务器Server2中各类服务;

(2)PC4可以访问Untrust区域服务器WWW2的中各类服务,而PC5不能访问;

(3)外部用户可以访问DMZ区域Server2中的Web和FTP等服务。

2) 配置安全区域优先级并将相关接口加入对应区域

USG5000已经默认创建了lcoal、trust、dmz、untrust四个区域,他们的优先级分别是100、85、50、5。这里需要将将接口加入相应区域。

[FW1] firewall zone trust

set priority 85

add interface GigabitEthernet0/0/1

[FW1] firewall zone untrust

set priority 5

add interface GigabitEthernet0/0/3

[FW1] firewall zone dmz

set priority 50

add interface GigabitEthernet0/0/2

3)安全策略配置

USG5000默认开启了防火墙功能,只要定义安全策略即启动包过滤功能。注意:在USG5000系列UTM防火墙中,如果不引用任何UTM策略,转发策略相当于简单的包过滤功能。下面配置安全策略

[FW1] policy interzone trust untrust outbound

policy 1 ###禁止PC5访问外网

action deny

policy source 192.168.2.5 0

policy 2 ###允许192.168.2.0网络访问200.1.2.0网络

action permit

policy source 192.168.2.0 0.0.0.255

policy destination 200.1.2.0 0.0.0.255

policy 3

action deny

[FW1] policy interzone trust dmz outbound

policy 1 ###允许192.168.2.0网络访问DMZ区域

action permit

policy source 192.168.2.0 0.0.0.255

policy destination 10.1.2.0 0.0.0.255

policy 2

action deny

[FW1] policy interzone dmz untrust inbound

policy 1 ###允许200.1.2.0网络访问DMZ区域

action permit

Policy service service-set http ###允许访问HTTP服务

Policy service service-set FTP ###允许访问FTP服务

policy source 200.1.2.0 0.0.0.255

policy destination 10.1.2.0 0.0.0.255

policy 2

action deny

4) 开启应用层ASPF检测

本示例只开启对FTP服务的ASPF检测。配置如下。

[FW1] firewall interzone trust untrust

detect ftp

[FW1] firewall interzone trust dmz

detect ftp

[FW1] firewall interzone dmz untrust

detect ftp

5)防火墙功能配置验证

对于USG5000UTM防火墙功能配置的验证,可以利用拓扑图中PC1机的HTTP客户端和FTP客户端进行验证。

下面说明在eNSP模拟环境下防火墙对HTTP和FTP访问的状态检测的验证。

(1)在服务器WWW2上开启HttpServer和FtpServer。

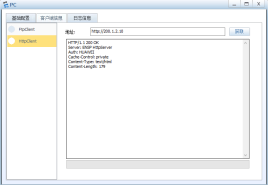

(2)在PC4中,选择HttpClient进行连接测试。在地址栏出入 http://200.1.2.10/。然后选择获取,测试结果如图所示。

图 防火墙HTTP访问检测

注意:http协议属于单通道应用层协议,AR路由器和防火墙只要配置允许Http协议通过,则防火墙功能通过状态检测,HTTP访问即可成功。

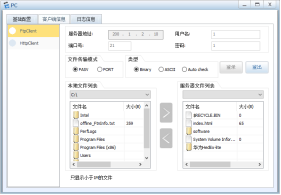

(3)在PC4中,选择FtpClient进行连接测试,在服务器地址栏输入200.1.2.10,然后选择登录,测试结果如图所示。

图 防火墙FTP检测示例

注意:FTP协议属于多通道应用层协议,AR路由器和防火墙如果仅配置允许FTP协议通过,但由于FTP协议会开启另外的数据通道,而简单状态检测,无法保证访问成功,需要开启ASPF检测功能对FTP进行应用层状态检测,才能确保FTP访问成功。

-1.1 计算机网络基础

-1.3 网络路由技术

-1.4 局域网技术

-1.5 ACL技术

-1.6 NAT技术

-第1章作业:计算机网络互联基础

-2.1 高级VLAN技术

-第2章作业:局域网高级技术

-(3.4-3.8) 各类网络互联实践-拓扑图及初始配置

--(3.4-3.8)-1 各类网络互联配置实践-拓扑图构建

--(3.4-3.8)-2 各类网络互联配置实践--初始配置

-3.4 X.25 网络

-3.6 FR网络

-3.7 ATM网络

-3.8 SDH网络

-第3章作业:城域网和广域网技术

-4.4 OSPF 路由协议

-4.5 ISIS路由协议

-第4章作业:内部路由技术

-5.4 BGP路由配置实践

-第5章作业:外部路由协议

-6.6 路由控制实践

-第6章作业:路由控制技术

-7.3 出口选路控制实践

-第7章作业:出口选路控制

-8.3 VRRP技术及其实践

-第8章作业:网络可靠性技术

-9.4 防火墙配置示例

-第9章作业:防火墙技术

-期末考试题01